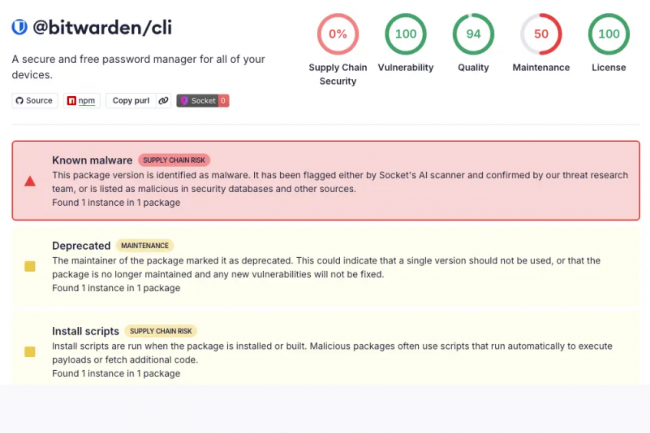

Le 22 avril 2026, entre 17h57 et 19h30, une version malveillante de l’outil en ligne de commande Bitwarden CLI (version 2026.4.0) a été publiée sur le registre npm, exploitant une vulnérabilité dans le pipeline CI/CD de Bitwarden. (cybernews.com)

Cette version compromise a été distribuée pendant environ 90 minutes, période durant laquelle les utilisateurs qui ont installé ou mis à jour l’outil ont reçu un package contenant un code malveillant. Ce code était conçu pour collecter discrètement des informations sensibles, notamment des identifiants de développeurs, des secrets cloud et des tokens GitHub, avant de les exfiltrer vers un domaine contrôlé par les attaquants. (cyberunit.com)

Les données des utilisateurs finaux, telles que les coffres-forts Bitwarden, n’ont pas été affectées par cette attaque. Cependant, les chercheurs en sécurité soulignent que cette compromission met en lumière l’évolution des attaques de la chaîne d’approvisionnement, où des outils de sécurité de confiance peuvent être détournés pour propager des logiciels malveillants. (cyberunit.com)

Les utilisateurs ayant installé la version compromise sont invités à désinstaller immédiatement la version 2026.4.0, à vider le cache npm, à réinitialiser leurs identifiants et à mettre à jour vers la version 2026.4.1. (kucoin.com)

Cette incident souligne la nécessité d’une vigilance accrue et de mesures de sécurité renforcées dans les chaînes d’approvisionnement logicielles, en particulier pour les outils utilisés dans les pipelines CI/CD.