Chapeau

Les réseaux sociaux ouvrent des portes formidables pour apprendre, échanger et créer. Ils peuvent aussi exposer à des manipulations, à des atteintes à la vie privée et à des abus qui laissent des traces durables. Ce décryptage propose des règles pratiques et intemporelles pour publier, dialoguer et vérifier sans se mettre en danger. Il ne s’agit pas d’interdire, mais de mieux maîtriser. En cultivant une hygiène numérique simple, en restant attentif aux signaux faibles et en appliquant une méthode de vérification, chacun peut profiter des avantages des réseaux sociaux tout en réduisant les risques liés à l’exposition, à la désinformation et aux interactions toxiques.

Table Of Content

Contexte

La conversation en ligne rassemble des communautés variées où l’instantanéité favorise la diffusion virale. Les messages deviennent visibles bien au-delà du cercle initial et sont souvent réinterprétés. Les systèmes de recommandation renforcent des tendances, amplifient certaines émotions et peuvent enfermer dans des bulles informationnelles. Dans cet environnement, la frontière entre vie privée et publique se brouille. Les traces laissent un sillage persistant, parfois récupéré pour profiler, manipuler ou harceler. Une posture de vigilance adaptée ne consiste pas à se méfier de tout, mais à adopter des réflexes de publication, de lecture et d’interaction orientés vers la sécurité et l’esprit critique. Le but est d’anticiper les usages détournés et de penser aux conséquences avant de cliquer, réagir ou partager.

Enjeux

Les enjeux sont multiples et se recoupent. Il y a d’abord la protection de la vie privée, car tout détail personnel peut être agrégé et utilisé hors contexte. Vient ensuite la réputation, qui dépend de contenus parfois publiés à la hâte et difficilement réversibles. La sécurité n’est jamais loin, avec des tentatives d’hameçonnage, de vol d’identifiants ou d’usurpation d’identité. La santé mentale peut être affectée par la pression de performance, la comparaison sociale ou l’exposition à des discours extrêmes. Enfin, l’information elle-même est en jeu, car les formats courts et émotionnels favorisent des récits séduisants mais approximatifs. Une pratique sûre consiste à ralentir, contextualiser, vérifier et limiter la surface d’exposition de ses comptes et de ses données.

Signaux à surveiller

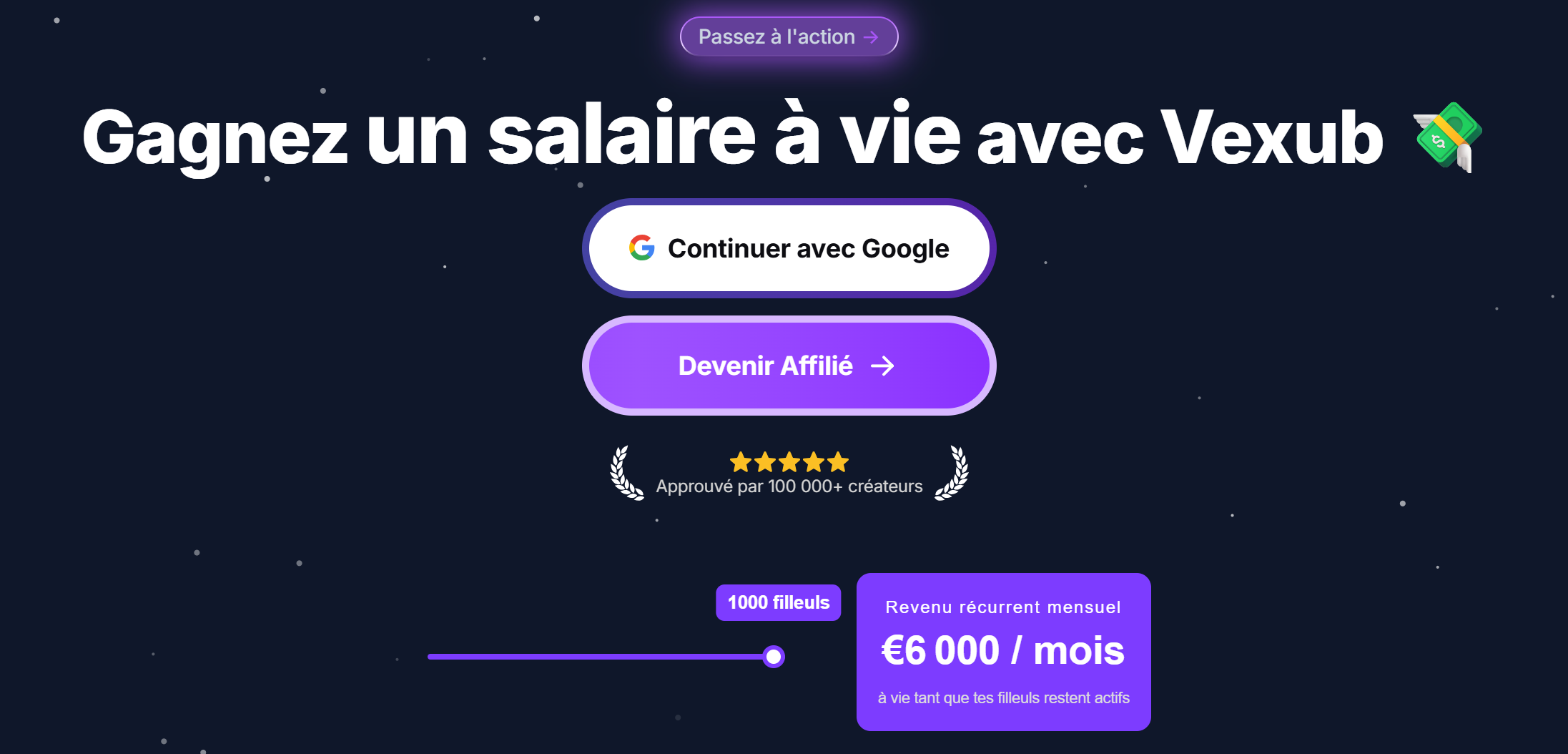

- Promesses extraordinaires ou menaces alarmistes qui poussent à agir dans la précipitation. La pression temporelle sert souvent à contourner la réflexion.

- Messages sollicitant des informations sensibles, même sous couvert de dépannage, d’opportunité ou de récompense.

- Incohérences d’identité : avatar générique, historique pauvre, tonalité instable, changements brusques de position, absence d’interactions authentiques.

- Contenus très chargés en émotions, conçus pour provoquer colère, indignation ou euphorie, avec un appel direct au partage sans invitation à la nuance.

- Images et vidéos qui paraissent trop lisses ou étrangement imparfaites : ombres incohérentes, reflets impossibles, textes déformés, synchronisation labiale douteuse.

- Captures d’écran de prétendues conversations ou documents sans moyen de recouper l’origine. Les montages sont faciles à produire et difficiles à repérer au premier regard.

- Arguments d’autorité sans transparence : expertise autoproclamée, citations vagues, absence de sources indépendantes.

- Appels à transférer une conversation vers des canaux non traçables ou à installer des applications inconnues pour « vérifier » ou « débloquer » un accès.

- Jeux, quiz et tests qui réclament des permissions étendues ou un accès au carnet d’adresses sous prétexte de divertissement.

- Commentaires identiques publiés en rafale sous des comptes différents pour simuler un consensus.

Méthode de vérification

Adopter une méthode simple et reproductible aide à garder la tête froide quand un contenu surgit dans le fil.

- Mettre en pause. Avant de réagir, respirer et reformuler ce que l’on croit avoir compris. L’émotion est un moteur puissant d’erreurs.

- Identifier la source. Examiner le profil, la cohérence du discours, la présence d’interactions organiques, la façon de répondre aux questions. Une identité opaque n’est pas preuve de malveillance, mais elle réclame davantage de prudence.

- Chercher des confirmations. Tenter de retrouver l’information auprès de sources distinctes et indépendantes. Si l’écho n’existe que dans un même cercle, c’est un signal d’alerte.

- Remonter à l’origine. Pour une image, inspecter les détails visuels ; pour un texte, rechercher des formulations exactes afin d’identifier des versions antérieures ou des contextes différents.

- Analyser la matérialité. Incohérences d’éclairage, artefacts de compression, coupures anormales dans l’audio, éléments graphiques mal alignés : autant d’indices d’une possible fabrication.

- Évaluer la plausibilité. Demander quel intérêt aurait la source à publier ce message, qui en tirerait profit et quelles informations manquent pour juger correctement.

- Documenter le doute. Si la vérification n’aboutit pas, résister à l’envie de relayer. Le doute n’est pas une faiblesse ; c’est une protection.

- Consigner ses critères. Tenir une petite liste personnelle des points à vérifier avant tout partage favorise des réflexes solides et consistants.

À éviter

- Publier des informations personnelles précises : coordonnées, documents officiels, itinéraires récurrents, habitudes familières. Toute donnée sensible perd rapidement le contrôle de sa diffusion.

- Réutiliser les mêmes identifiants sur plusieurs services. Une compromission en entraîne d’autres. Mieux vaut varier et renforcer.

- Laisser des permissions étendues à des applications dont l’utilité n’est pas claire. Retirer ce qui n’est pas indispensable.

- Entrer dans des confrontations publiques interminables. La visibilité attire des comportements hostiles et génère des captures qui vous échapperont.

- Cliquer sur des pièces jointes ou formulaires partagés par des profils inconnus, même si le message semble urgent ou flatteur.

- Partager un contenu juste parce qu’il suscite une forte émotion. La véracité ne se mesure pas à l’intensité ressentie.

- Confondre espace communautaire et espace intime. Ce qui paraît familier n’est pas nécessairement privé.

FAQ

Comment réduire son exposition sans renoncer à la participation ? Personnaliser les paramètres de visibilité, limiter la géolocalisation, segmenter ses audiences et séparer loisirs, travail et vie privée. Publier moins, mais mieux, et privilégier les échanges directs quand c’est pertinent.

Que faire en cas d’usurpation d’identité ? Rassembler des preuves de la fraude, sécuriser ses comptes, prévenir ses contacts et signaler le profil contrefait via les canaux prévus par la plateforme. Éviter de dialoguer avec l’usurpateur pour ne pas valider la mise en scène.

Comment repérer une tentative d’hameçonnage ? Un ton pressant, des fautes manifestes, une demande de données sensibles ou un lien masqué sont des indices. En cas de doute, passer par le canal officiel habituel au lieu de répondre directement au message reçu.

Faut-il séparer ses identités en ligne ? La séparation réduit le croisement d’informations et protège des effets de contamination entre sphères. Elle demande une gestion plus attentive des mots de passe, des adresses et des réglages de confidentialité.

Comment parler de sécurité avec un public jeune ? Partir de leurs usages réels, valoriser la créativité, montrer les mécanismes de manipulation et co-construire des règles simples. L’exemplarité et la bienveillance sont plus efficaces que la peur ou la stigmatisation.

Comment gérer un contenu toxique qui me vise ? Ne pas répondre à chaud, documenter, utiliser les outils de signalement et de blocage, solliciter du soutien et, si nécessaire, recourir à un accompagnement spécialisé. Protéger d’abord son bien-être, puis envisager les suites.

Note éditoriale

Ce décryptage propose des repères pratiques destinés au grand public. Il ne remplace ni un conseil juridique, ni un accompagnement individualisé. Les recommandations visent la durabilité : elles privilégient des gestes de prudence, des réflexes de vérification et une compréhension des mécanismes d’influence qui restent valables malgré l’évolution des interfaces et des usages. L’objectif principal est l’autonomie : chacun demeure le premier garant de sa sécurité et de la qualité des contenus qu’il relaie. En cas de situation sensible, il est recommandé de solliciter un avis professionnel adapté à son contexte.